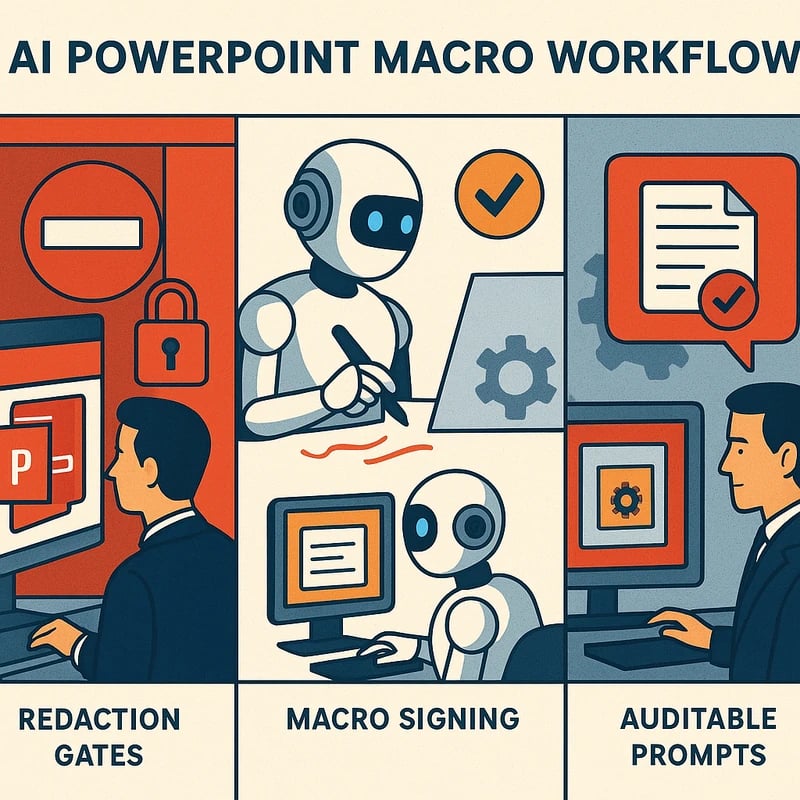

AI PowerPoint マクロのワークフローが、伏字化、署名、監査可能なプロンプトを組み合わせて、速度とセキュリティを両立させ、法令順守のクライアントデッキを提供する方法を紹介します。

クイック回答

AI PowerPoint マクロのスピードはクライアント用デッキの作成を大きく変える可能性がありますが、安全性とポリシーの遵守は譲れません。決定的なワークフローは、生成前の redact(秘匿化)、オフラインまたは企業承認済みモデル、マクロ署名、最小権限実行、監査可能なプロンプトを組み合わせたものです。ポリシーゲートがある場合は、ガバナンスを備えた Copilot 有効化ワークフローを使用するか、NDAと機密データを保護するためにオンプレ/マ manual 手法へフォールバックしてください。

要点: 安全対策なしの速度だけでは拡張性がありません—AI PowerPoint マクロの使用には、監査可能でポリシー主導のプロセスが必要です。

AI PowerPoint マクロの完全ガイド

クライアント向けデッキを作成する際には文脈が重要です。スピードとセキュリティのバランスは、前提として受け入れられるトレードオフではなく、実務的で再現可能な手順を伴うガバナンスの課題です。本ガイドは、データ境界、クライアント契約、内部統制を尊重する、企業向けの AI PowerPoint マクロ利用のワークフローを提示します。

-

データ分類を最初に。AI アシスト生成で使用できるものと、秘匿化またはプレースホルダーへ置換すべきものを定義します。AI ツールでクライアント内容を触れる前にデータ感度評価を実施してください。ラベルゲート(Public、Internal、Confidential、Restricted)を、DLP(データ損失防止)システムに対応させて設定します。堅牢な AI PowerPoint マクロのワークフローは、コンテンツをデフォルトで保護を要するデータとして扱います。

-

ローカルまたはエンタープライズグレードのモデル。機密データに触れるものについては、オフラインまたはオンプレミスの AI 機能を優先します。クラウドモデルを使用する必要がある場合は、機密性の低いプロンプトのみをルーティングするか、厳格なデータ取り扱い契約とセッション分離を備えた vetted なエンタープライズモデルを使用してください。エンタープライズモデルは保持期間リミットを尊重し、外部へのデータ輸出があなたの管理外で行われないようにします。これにより AI PowerPoint マクロの出力が企業の境界内に留まります。

-

マクロ署名と信頼。生成されたマクロやマクロ支援テンプレートは、信頼できる発行者によってデジタル署名されていることを確認します。信頼できないマクロが正式な承認ワークフローなしに実行されることを禁ずる方針を確立します。コード署名証明書と、バージョン管理および失効手続きを備えた集中型マクロリポジトリを使用します。

-

最小権限実行。エンドユーザーのデバイスで管理者権限を付与せず、必要最小限の権限で PowerPoint マクロを実行します。マクロ対応セッションのネットワークアクセスを制限し、内容を漏洩させる可能性のあるネットワーク呼び出しを無効化またはサンドボックス化します。承認済みマクロのみが管理された環境で実行されるよう、アプリケーションホワイトリストを適用します。

-

ポリシーに適合したプロンプト。機密情報の要求や推測を避けるプロンプトを作成します。プレースホルダー(例:[CLIENT_NAME]、[CONTRACT_VALUE])を、セキュアで redact された環境内でのみ置換します。データガバナンス方針、NDA 条項、クライアント固有の制限に沿ったプロンプトライブラリを維持します。

-

赤字化ゲートと分類統合。デッキが環境を離れる前に、機密識別子を削除またはマスクする自動赤字化処理を実行します。赤字化プロセスをデータ分類スキームに紐づけ、各プロンプトの出力がポリシー適合の境界内にとどまるようにします。

-

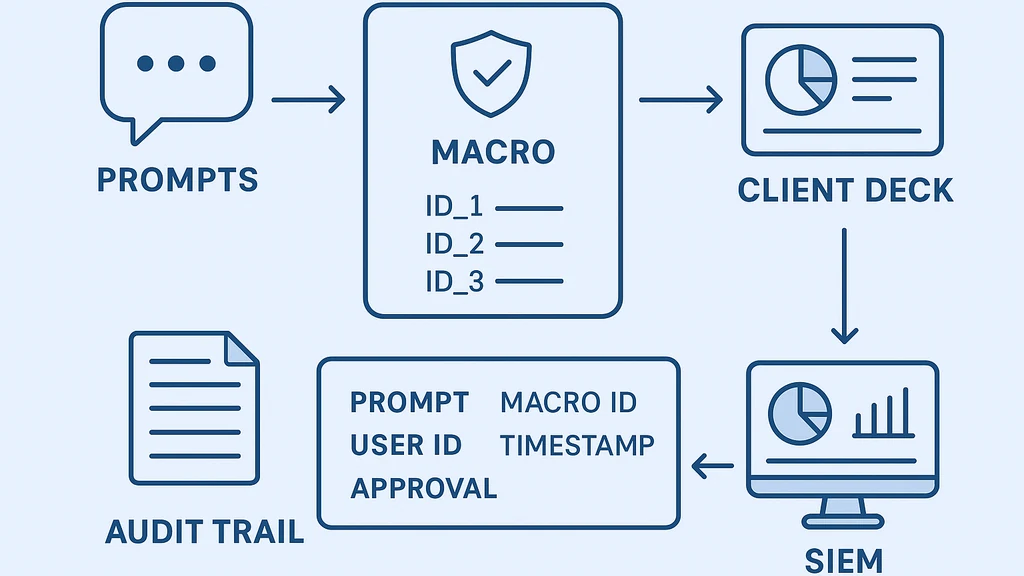

監査可能なプロンプトと出力。不可変の監査証跡に、プロンプト、入力、出力、マクロID、ユーザーID、タイムスタンプ、承認を記録します。この証跡を企業の分析システムや SIEM(Security Information and Event Management)に結び付けます。レビュアーがデッキの作成経緯、使用データ、承認者を追跡しやすくします。

-

バージョン管理と承認。クライアント提供を目的とした AI 支援デックには承認が必要という公式なデッキバージョニングシステムを使用します。変更を追跡し、AI の選択根拠を保存し、クライアント向け提供前にデータガバナンスまたはセキュリティ担当者のサインオフを要求します。

-

Copilot vs オンプレの意思決定ツリー。Copilot はいつ許可されるべきか、いつ許可されないべきか?データが規制されている場合や特に機微な場合は、デフォルトでオンプレ/オフラインのワークフローを選択します。クライアントの契約がポリシー制約つきで Copilot の利用を許容する場合は、データ赤字化、ポリシーで検証されたプロンプト、生成後のレビューといった厳格なゲートの下で有効化します。リアルタイムで判断するための分かりやすいフローチャートが役立ちます。

-

実践的な例。営業エンジニアがテンプレート化された AI PowerPoint マクロを使い、機密でない顧客指標のプレースホルダーを自動入力した汎用デックを作成し、その版をコンプライアンス審査者がワンクリックの署名で承認します。最終デックは制限付きフォルダに保存され、バージョン履歴とエクスポート監査が残ります。

-

トレーニングと文化。データ分類、赤字化技術、マクロ署名、監査準備に関する定期的なトレーニングを実施します。模擬クライアントデックを用いてガバナンスワークフローを練習し、実際のクライアント業務に入る前にチームがポリシーゲートに精通するようにします。

-

関連するガバナンスのトピック。今回のワークフローはデータ損失防止、データ分類、NDA コンプライアンス、マクロのセキュリティ、ソフトウェア供給連鎖のガバナンスと交差します。これらの領域を整合させることで、チーム全体で AI PowerPoint マクロの利用を拡大する際のリスクを低減します。

要点: 規律ある AI PowerPoint マクロのワークフローは、データガバナンス、モデルの選択、署名、最小権限、赤字化、監査可能な記録に依存します。これらの要素により、NDAやクライアント契約を侵害することなく速度を向上させることができます。

なぜこれが重要か

クライアントデッキの加速圧力は現実味を帯びています。直近の四半期では、AI 有効化ツールがワークフローに導入される中で、スピードとセキュリティの間に緊張が生じました。業界の議論からの体感的な証拠は、二つの明確なパターンを示しています。

-

ポリシーの摩擦が高まっている。コンサルタント間の Reddit 議論は、クライアント内容に GenAI を使用することの調査と、機密デッキを扱う際の禁止や制限を強調しています。実務者は Copilot または第三者のスライドツールの利用が許容されるかどうかを、オンプレ/マニュアル手法と明確に区別する意思決定ツリーの必要性を訴えています。

-

監査可能なガバナンスの需要が高まる。LinkedIn や他の専門ネットワークは、「AI にスライドを作らせよう」というプロンプトの波を強調しており、データ漏洩とクライアント機密性への懸念を引き起こしています。企業は NDA や規制の期待を満たすため、監査可能なプロンプトログとマクロの出所証跡を求める傾向が強まっています。

計画を軸にできる業界動向(2~3件):

- 企業はクライアントワークに対して正式な AI ガバナンスをますます採用しており、ガバナンスの導入率は年々高い10%台から低い10%程度の範囲で上昇しています。この変化はデータ保護規制とクライアント契約の制約によって推進されています。

- AI を用いてクライアントコンテンツを生成する際のデータ漏洩懸念が高まり、マクロの厳格な制御、コンテンツ赤字化、セッションベースのアクセス方針の導入が進んでいます。

- AI が許可されている環境では、オフライン/ローカルモデルや厳格なデータ取り扱いポリシーを備えたエンタープライズグレードの Copilot に依存する傾向が強く、クラウド漏洩を避けるために監査証跡とサインオフワークフローを組み合わせるケースが多いです。

専門家の視点を覚えておくべき点:経営幹部はスピードとポリシー管理の結合を強調し、セキュリティリーダーは機密情報の分類ベースの赤字化とマクロ署名を、クライアント向け AI ワークフローの基本的な管理として不可欠と指摘しています。

要点: 現在の局面はハイブリッドなアプローチを要求しています—速度のために AI を使いつつ、すべてのデッキをガバナンス、赤字化、監査可能なプロセスに結びつけ、クライアントの期待と規制要件を満たしてください。

実践的な活用例

-

赤字化対応テンプレートを備えた事前作成デッキを作成します。機密でないプレースホルダーを自動入力する AI 支援スライドテンプレートを作成します。マクロは赤字化版のプレースホルダーを最初に埋め、その後承認を経てレビュー・リリースします。

-

コンプライアンス優先の自動化。すべてのマクロにデジタル署名を適用し、承認済みマクロの中央リポジトリを維持します。マクロ署名を検証する自動チェックを実装し、署名済みで信頼できるソースのみの実行を制限します。

-

機密データにはオンプレ/オフラインの AI。クライアントデータが機密の場合、AI プロセスを完全にオフラインで実行します。プロンプトと出力を分離環境に保管し、赤字化と承認後にのみエクスポートします。

-

監査対応可能なプロンプト。生成したデッキとリンクした、バージョン管理されたプロンプトを含むプロンプトライブラリを維持します。プロンプトは制御されたインターフェース経由でのみアクセス可能とし、すべてのプロンプト使用を記録します。

-

意思決定ツリー主導のワークフロー。オンボーディング資料に単純な意思決定ツリーを含めます:データが機密ならオンプレ/オフラインを使用;データが低リスクならエンタープライズ Copilot をゲート付きで許可;常に赤字化、署名、監査ログを要求します。

-

実務例:販売エンジニアが AI PowerPoint マクロのテンプレートを使って、顧客データのプレースホルダーを用いたデックを作成。赤字化を自動適用し、マクロに署名、コンプライアンス審査者がデックを最終承認します。最終版は制限フォルダに保管され、完全な監査証跡が残ります。

-

実用的な訓練とカルチャー。データ分類、赤字化技術、マクロ署名、監査準備に関する定期的トレーニングを実施します。模擬クライアントデックを用いてガバナンスワークフローを練習し、実務開始前にポリシーゲートに精通させます。

-

内部連携の関連トピック。今回のワークフローはデータ損失防止、データ分類、NDA コンプライアンス、マクロのセキュリティ、ソフトウェア供給連鎖のガバナンスと関連します。これらの領域を整合させることで、チーム全体へ AI PowerPoint マクロの利用を拡大する際のリスクを低減します。

要点: 規律ある AI PowerPoint マクロのワークフローは、データガバナンス、モデルの選択、署名、最小権限、赤字化、監査可能な記録に依存します。これらの要素により、契約や NDA を侵害することなくスピードを高めることができます。

重要性

クライアントデックを迅速化するプレッシャーは明確です。前四半期において、AI対応ツールがワークフローに導入される中、スピードとセキュリティの間で緊張が高まりました。業界の議論からの体験的な証拠には、次の二つの明確なパターンが見られます。

-

ポリシーの摩擦が高まっている。コンサルタント間の Reddit 議論は、クライアントコンテンツ用 GenAI の使用と、機密デッキを扱う場合の禁止または制限を強調しています。実務者は Copilot やサードパーティのスライドツールの利用が許容されるか、オンプレ/マニュアル方式であるべきかを明確に分ける意思決定ツリーの必要性を訴えています。

-

監査可能なガバナンスの需要が高まる。LinkedIn などの専門ネットワークは「Let AI make your slides」というプロンプトの波を強調し、データ漏洩と機密保持への懸念を引き起こしています。企業は NDA や規制要件を満たすため、監査可能なプロンプトログとマクロの出所証跡を求めるようになっています。

計画を固定化するための2〜3の統計・業界動向の例:

- 企業はクライアント作業のために正式な AI ガバナンスをますます採用しており、ガバナンスの採用率は年々高い10代後半から低い10%程度の間で上昇しています。この変化はデータ保護規制とクライアント契約の制約によって推進されています。

- セキュリティチームは、AI を使ってクライアントコンテンツを生成する際のデータ漏洩への懸念が高まっていると報告しており、マクロの厳格な制御、赤字化、セッションベースのアクセス方針を促しています。

- AI が許可される環境では、オフライン/ローカルモデルや厳格なデータ取り扱い方針を備えたエンタープライズグレードのコパイロットに依存する傾向が強く、クラウド漏洩を避けるために堅牢な監査証跡とサインオフワークフローを組み合わせることが多いです。

専門家の観点を心に留めておくべき点:経営者は速度をポリシー制御と結びつけるべきだと強調します。セキュリティリーダーは、機密情報の分類主導の赤字化とマクロ署名を、クライアント向け AI ワークフローの基準管理として必須と指摘します。

要点: 現在の瞬間はハイブリッドなアプローチを求めています—速度のために AI を使いつつ、すべてのデックをガバナンス、赤字化、監査可能なプロセスに束ねて、クライアントの期待と規制要件を満たしてください。

実務的な適用

-

赤字化対応のテンプレートを備えた事前作成デック。機密でないプレースホルダーを自動埋めするAI支援スライドテンプレートを作成します。マクロは赤字化版のプレースホルダーを先に埋め、承認後にのみレビュー・リリースします。

-

コンプライアンス優先の自動化。すべてのマクロにデジタル署名を適用し、承認済みマクロの中央リポジトリを維持します。マクロ署名を検証する自動チェックを実装し、署名済みかつ信頼されたソースに対してのみ実行を制限します。

-

機密データにはオンプレ/オフラインAI。クライアントデータが機密の場合、AI プロセスを完全にオフラインで実行します。プロンプトと出力を分離した環境に保管し、赤字化と承認後にのみエクスポートします。

-

監査対応可能なプロンプト。バージョン管理されたプロンプトを含むプロンプトライブラリを維持し、生成したデックとリンクさせます。プロンプトは制御されたインターフェースを通じてのみアクセス可能とし、すべてのプロンプト利用を記録します。

-

意思決定ツリー主導のワークフロー。オンボーディング資料には単純な意思決定ツリーを含めます:「データが機密ならオンプレ/オフラインを使用」「データが低リスクならエンタープライズ Copilot をゲート付きで許可」「常に赤字化・署名・監査ログを求める」。リアルタイムで判断するのに役立つ明確なフローチャートを用意します。

-

実務的な例。営業エンジニアがテンプレート化された AI PowerPoint マクロを用いて、機密データを赤字化したクライアント指標を埋めた汎用デックを作成し、コンプライアンス審査員がワンクリック署名でバージョンを承認します。最終デックは制限フォルダに保存され、バージョン履歴とエクスポート監査が残ります。

-

トレーニングと文化。データ分類、赤字化技術、マクロ署名、監査準備に関する定期的なトレーニングを実施します。現実のクライアント業務へ着手する前に、ポリシーゲートに精通するようガバナンスワークフローを練習するため、模擬クライアントデックスを活用します。

-

関連するガバナンストピック。今回のワークフローはデータ損失防止、データ分類、NDA 遵守、マクロのセキュリティ、ソフトウェア供給連鎖のガバナンスと重なる領域です。これらの分野を整合させることで、チーム全体で AI PowerPoint マクロの利用を拡大する際のリスクを低減します。

要点: 規律ある AI PowerPoint マクロのワークフローはデータガバナンス、モデルの選択、署名、最小権限、赤字化、監査可能な記録に依存します。これらの要素により、クライアント契約や NDA を侵害することなく、スピードを推進できます。

実務上の注意点

クライアントデックを迅速化するプレッシャーは現実的です。AI対応ツールがワークフローに導入された最近の四半期には、スピードとセキュリティの緊張が高まりました。業界の議論からの体験に基づく二つの明確なパターンには次があります。

-

ポリシーの摩擦が高まっている。コンサルタント間の Reddit 議論は、クライアント内容に GenAI を適用する事例の調査と、機密デッキに対する禁止や制限を強調しています。実務者は Copilot または第三者のスライドツールの利用が許される状況と、オンプレ/手動の方法に分離する意思決定ツリーの必要性を報告しています。

-

監査可能なガバナンスの需要が高まる。LinkedIn をはじめとする専門的なネットワークは「AI に slides を作らせる」プロンプトの波を取り上げ、データ漏洩と機密保持への懸念を引き起こしています。企業は NDA と規制の期待を満たすために、監査可能なプロンプトログとマクロ由来の証跡を求める傾向を強めています。

この瞬間には、速度と管理の両立を図るハイブリッドなアプローチが求められています。

よくある質問

- クライアント向けプレゼンテーションに AI を使っても安全ですか?

- AI を使って PowerPoint を作成する際、機密データをどう安全に保つことができますか?

- PowerPoint の Copilot コンプライアンスとは何ですか?

- PowerPoint マクロをどう署名・信頼しますか?

- AI 生成スライドのデータ漏洩リスクはどのようなものですか?

- ポリシーのために、いつ AI をクライアントデックで使わないべきですか?

- AI デック作成の監査可能性を保証するワークフローは何ですか?

- AI PowerPoint マクロでの赤字化はどう実装しますか?

- PowerPoint のオフライン/ローカル AI モデルはどう扱いますか?

- クラス分類ゲートは実務でどう動作しますか?

- マクロの最小権限実行はどう実現しますか?

要点: 構造化された FAQ は、チームが必要なポリシーと技術的手順へ迅速に導くのに役立ちます。

次のステップ

- データタイプを AI ポリシーにマッピングします。データ分類マトリクスを作成し、AI ガバナンスの枠組みと整合させます。

- 赤字化優先のマクロテンプレートライブラリを構築します。赤字化ルール、プレースホルダー、監査ログを強制するテンプレートを開発します。

- 署名と配布のプロセスを確立します。マクロにデジタル署名を適用し、アクセス権とバージョン履歴を備えた制御されたリポジトリを実装します。

- チーム向けの使いやすい意思決定ツリーを作成します。Copilot の許可条件とオンプレ/オフラインの方法が必要な条件を文書化し、例示プロンプトとゲーティングルールを含めます。

- 複数部門の関係者を巻き込んだパイロットを実施します。法務、セキュリティ、製品、クライアント対応チームを含め、エンドツーエンドのワークフローを検証し、リスクを評価し、コントロールを洗練させます。

要点: ガバナンスを反復可能な実行可能なプレイブックへ変換し、それをスケール・改善・訓練へと拡張してください。

内部リンクの関連トピック(リンクはここには提供されません):AI ガバナンス、データ損失防止、データ分類、NDA コンプライアンス、マクロセキュリティ、ソフトウェア供給連鎖のガバナンス、プロンプト設計、監査性、バージョン管理、最小権限アクセス、赤字化技術、オフライン AI ワークフロー、エンタープライズ Copilot ポリシー、機密データ取扱い、コンプライアンス審査プロセス。

People Also Ask

クライアント向けプレゼンテーションに AI を使っても安全ですか?

はい、ただしガバナンス主導のワークフローの下でです。赤字化を適用し、機密データにはオフライン/オンプレモデルを使用し、マクロ署名を含む監査されたプロンプトを使用します。安全なアプローチは、データ分類ゲートとプロンプトからデック納品までの監査可能な痕跡を重視します。

AI を使って PowerPoint で機密データを守るにはどうすればいいですか?

データを分類し、機密要素を赤字化し、マクロとプロンプトの制約で漏洩を防ぎます。AI 処理を分離された環境で実行し、出力を制限されたストレージ内に保管し、クライアント向けデックを共有する前に承認を求めます。

PowerPoint の Copilot コンプリアンスとは何ですか?

Copilot を用いた PowerPoint のコンプライアンスは、ポリシーゲートが適用され、データが保護され、プロンプトが監査される場合に限り使用します。企業ポリシーが満たされる場合のみ許可され、そうでなければオンプレ/オフラインの方法へ切り替えます。

PowerPoint マクロをどう署名・信頼しますか?

信頼された認証機関のデジタル署名を使用し、集中リポジトリをバージョン管理し、署名済みマクロだけが制御された環境で実行されるようポリシーに基づく実行を強制します。

AI 生成スライドのデータ漏洩リスクは何ですか?

プロンプトや生成内容を通じて機密データが誤って露出するリスク、モデルのトレーニングデータの漏洩、クラウドツールを介したデータのエクスポートなどが含まれます。赤字化、オンプレ/オフライン処理、厳格なアクセス制御を組み合わせて緩和します。

どのような状況で AI の利用を避けるべきですか?

データが規制されている場合、NDA が厳しい場合、機密なクライアント情報を危機にさらす可能性がある場合には、AI を使わず、または適切な承認を得たオンプレ/オフラインの手法へ切り替えます。ポリシーの障壁は、技術的能力より意思決定を左右します。

AI デック作成の監査可能性を保証するワークフローは?

すべてのプロンプト、マクロID、出力を記録し、各デックごとに承認を要求し、改ざん防止の監査証跡を保存します。プロンプト、モデル、マクロ署名を統括リポジトリに集約します。

AI PowerPoint マクロで赤字化を実装するには?

マクロに赤字化手順を組み込み、機密フィールドを検出して中立的なプレースホルダーに置換し、外部共有前に審査者の確認を求めます。

PowerPoint のオフライン/ローカル AI はどうですか?

オフライン/ローカルモデルは露出リスクを減らします。信頼性の高いパッケージ化、セキュアなモデル保管、およびプロンプトと出力を管理する厳格なガバナンスが必要です。できれば監査可能なワークフローと統合します。

実務で分類ゲートはどう機能しますか?

分類ゲートはデータタイプをマクロパイプライン内の取り扱いルールへ紐づけます。コンテンツが Confidential または Restricted の場合、マクロは赤字化済みの出力を返すか、承認まで共有をブロックします。

マクロの最小権限をどう実装しますか?

マクロを最小権限で実行し、ネットワークアクセスを制限し、ホワイトリストを適用します。開発・テスト・本番のマクロ環境を分離して、破壊的な影響を最小化します。

Mei Lin からの最後の言葉: AI の速度とクライアントの信頼の交差点では、デッキ構築のプロセスは厳選された展示のように設計されるべきです—すべてのアーティファクト(データ、プロンプト、マクロ)は、ポリシー、赤字化、署名という慎重な枠組みによって保護されます。透明で監査可能なワークフローを採用するチームは、AI への不安を結果への自信へと変換します。これこそ、アイデアの速さを損なうことなく、クライアントに適したデッキを作成する方法です。